La suppression de logiciels semble simple jusqu'à ce que les environnements mixtes, les anciens installateurs et les points de terminaison gérés par des politiques entrent en scène. En pratique, la qualité de la désinstallation dépend moins du clic sur un bouton que de la méthode : suppression par étapes, points de contrôle de validation et suppression conservatrice des restes suspects.

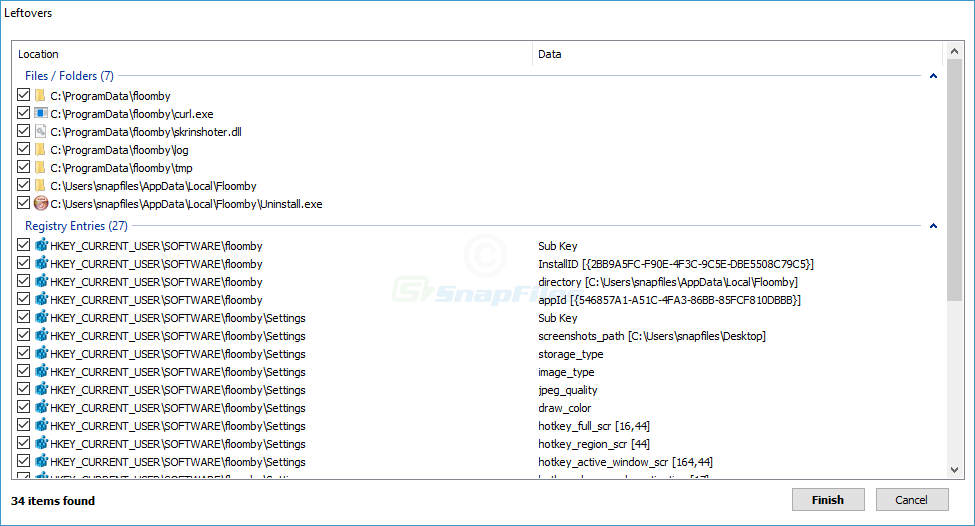

Pour les machines grand public, l’habitude la plus rentable consiste à lire chaque entrée restante avant la confirmation. Pour les flottes gérées, l'habitude la plus rentable est la documentation des modifications : ce qui a été supprimé, ce qui est resté et ce qui a nécessité un redémarrage de suivi. Cela permet d'économiser des heures lors des tickets répétés.

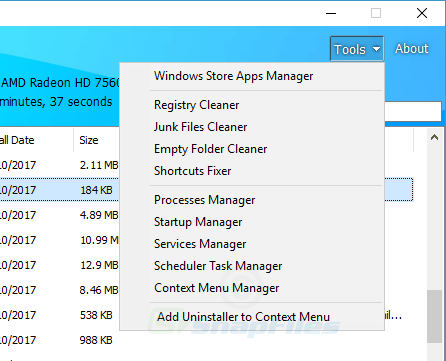

Un autre modèle pratique consiste à séparer le nettoyage fonctionnel du nettoyage esthétique. Le nettoyage fonctionnel se concentre sur les processus, les tâches, les services et la stabilité. Le nettoyage cosmétique se concentre sur les dossiers vides et les résidus mineurs de registre. Donnez la priorité à la stabilité en premier, et ensuite aux cosmétiques.

Lors du dépannage d'une réinstallation persistante, étudiez les canaux de stratégie, les agents du fournisseur et la synchronisation des profils cloud avant de suspecter un échec de désinstallation. Dans de nombreux cas, l’application revient car un autre système est conçu pour la restaurer. Identifier cette source est la vraie solution.

Si votre objectif est une optimisation sûre, associez les actions de désinstallation à des contrôles mesurables : temps de démarrage, mémoire inactive, impact sur le disque et journaux d'erreurs après le redémarrage. Des mesures claires dépassent les hypothèses et aident à éviter un nettoyage excessif.